Microsoft Security Essentials jest darmowym oprogramowaniem antywirusowym firmy Microsoft. MSE przeznaczony jest dla użytkowników domowych i małych firm. Chroni komputery w czasie rzeczywistym przed wirusami, programami szpiegującymi oraz innym złośliwym oprogramowaniem. Antywirus od Microsoftu jest prosty w instalacji, łatwy w obsłudze i automatycznie aktualizowany. W tej części artykułu przejdziemy przez proces jego instalacji, obsługi i konfiguracji.

W pierwszej kolejności, za pomocą poniższego linka pobieramy oprogramowanie antywirusowe firmy Microsoft

Microsoft Security Essentials

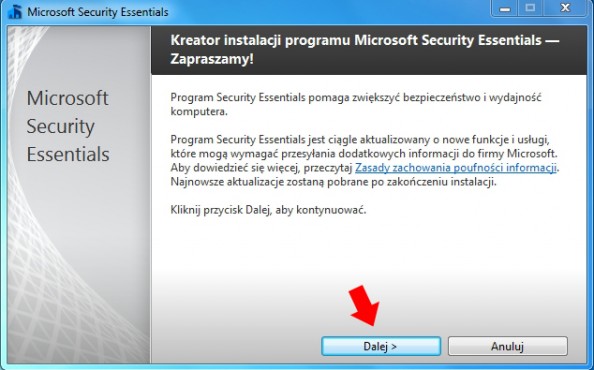

Program Security Essentials pomaga zwiększyć bezpieczeństwo i wydajność komputera. Aby kontynuować instalację oprogramowania kliknij Dalej.

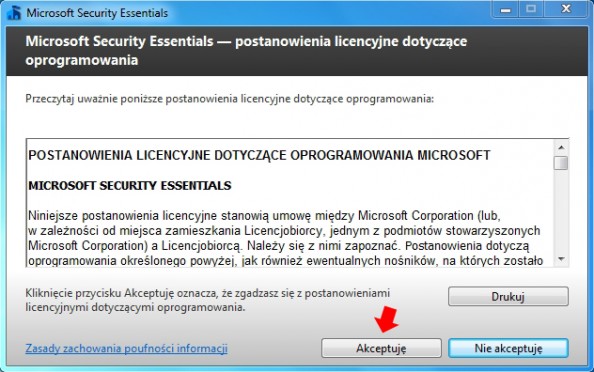

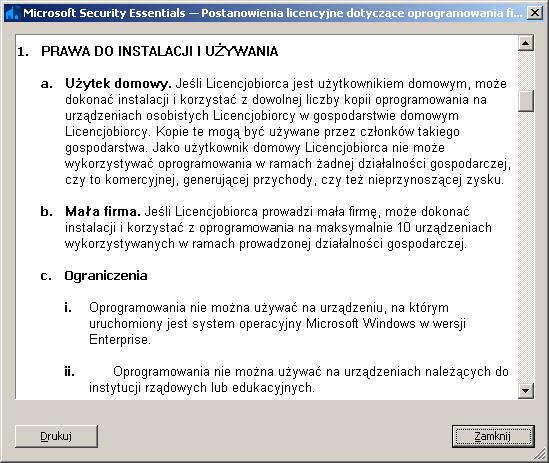

Przeczytaj uważnie postanowienia licencyjne dotyczące oprogramowania. Kliknięcie przycisku akceptuj pozwoli na przejście do kolejnego kroku instalacji programu Microsoft Security Essentials.

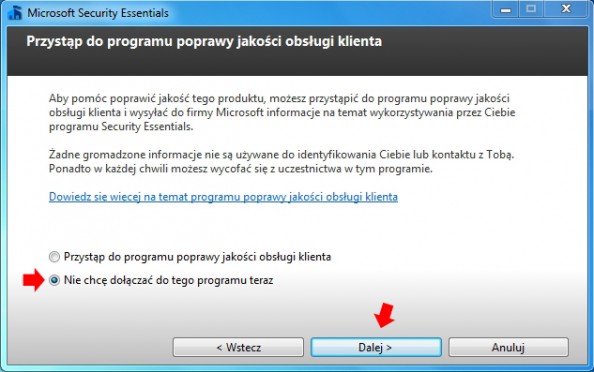

Aby pomóc poprawić jakość tego produktu, możesz przystąpić do programu poprawy jakości obsługi klienta i wysłać do firmy Microsoft informacje na temat wykorzystania przez Ciebie programu Microsoft Security Essentials. Zaznaczamy wg. własnego upodobania i klikamy Dalej.

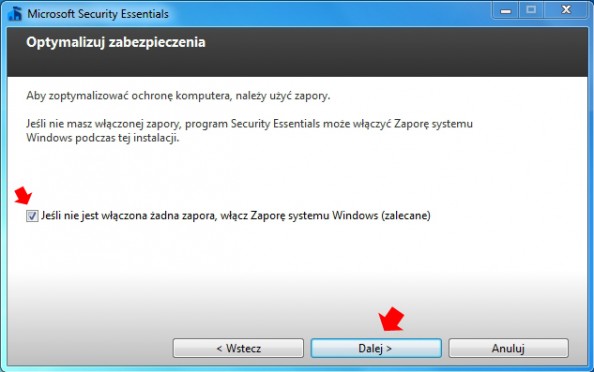

Aby zoptymalizować ochronę komputera, należy użyć zapory. Jeśli nie masz włączonej zapory, program może włączyć zaporę systemu Windows podczas instalacji. Zaznaczamy włączenie zapory i klikamy Dalej.

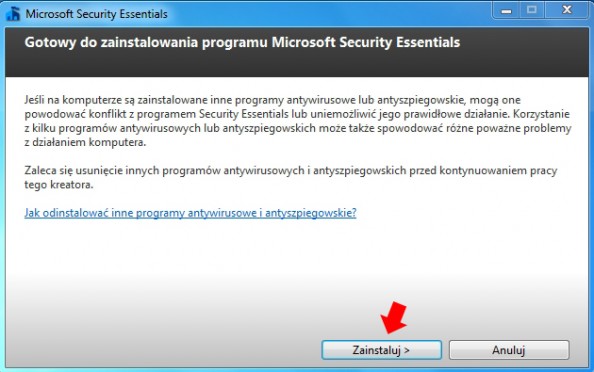

Jeśli na komputerze są zainstalowane inne programy antywirusowe lub antyszpiegowskie, mogą one powodować konflikt z programem Microsoft Security Essentials lub unimożliwiść jego prawidłowe działanie. Korzystanie z kilku programów antywirusowych lub antyszpiegowskich może także spowodować różne poważne problemy z działaniem komputera.

Zaleca się usunięcie innych programów antywirusowych i antyszpiegowskich pred kontynuowaniem pracy tego kreatora. Jeśli nasz komputer jest wolny od tego oprogramowania, klikamy Zainstaluj.

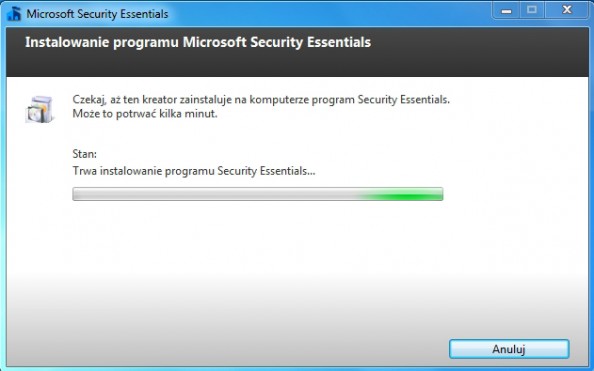

Instalacja programu Microsoft Security Essentials może potrwać kilka minut.

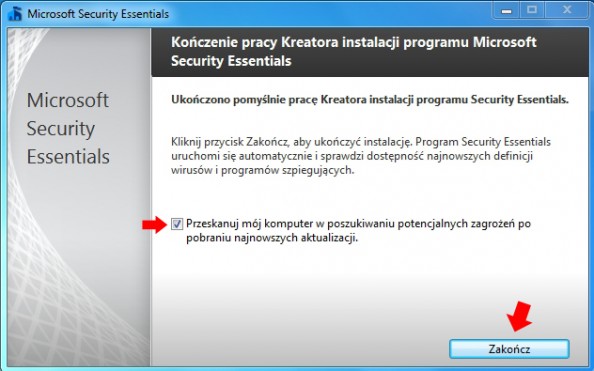

Po kilkunastu minutach kreator pomyślnie ukończy pracę instalatora Microsoft Security Essentials. Kliknij przycisk Zakończ, aby ukończyć instalację. Program powinien uruchomić się automatycznie i sprawdzić najnowsze definicje wirusów i programów antyszpiegowskich. Klikamy przycisk Zakończ.

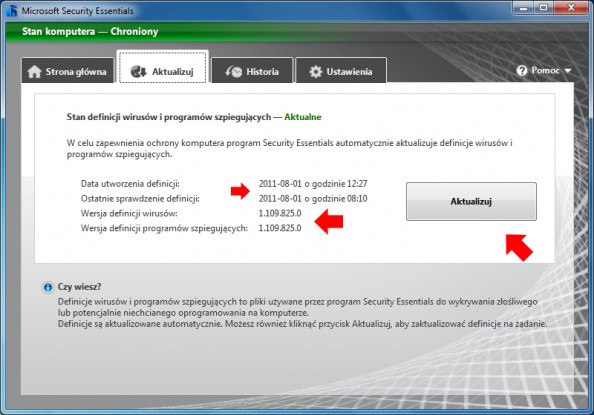

Powyższa czynność automatycznie rozpocznie aktualizację najnowszych definicji wirusów i programów szpiegujących. Podczas aktualizowania można zamknąć lub zminimalizować okno programu Security Essentials.

Po kilkunastu minutach stan definicji wirusów i programów szpiegujących zostanie zaktualizowany. Przechodzimy do zakładki “Strona główna” w celu przeskanowania komputera.

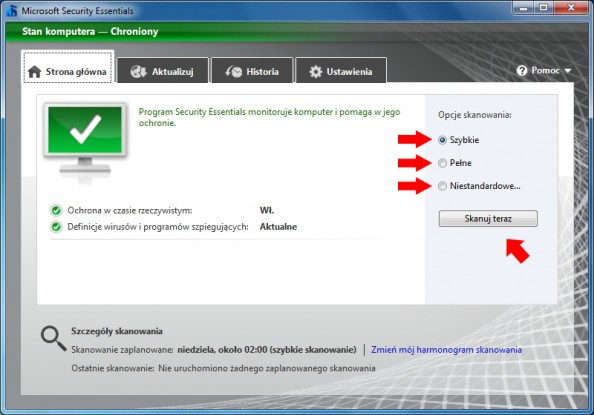

Tutaj mamy do wyboru trzy opcje skanowania:

Skanowanie Szybkie

Skanowanie Pełne

Skanowanie Niestandardowe.

Podczas szybkiego skanowania sprawdzane są obszary najbardziej narażone na zainfekowanie przez złośliwe oprogramowanie, w tym wirusy, programy szpiegujące i niechciane oprogramowanie.

Przy pełnym skanowaniu sprawdzane są wszelkie pliki na dysku twardym oraz wszystkie uruchomione programy. W zależności od systemu skanowanie może potrwać ponad godzinę.

Podczas skanowania niestandardowego sprawdzane są tylko lokalizacje i pliki wybrane przez użytkownika.

Zaznaczamy opcję skanowanie szybkie i klikamy Skanuj teraz.

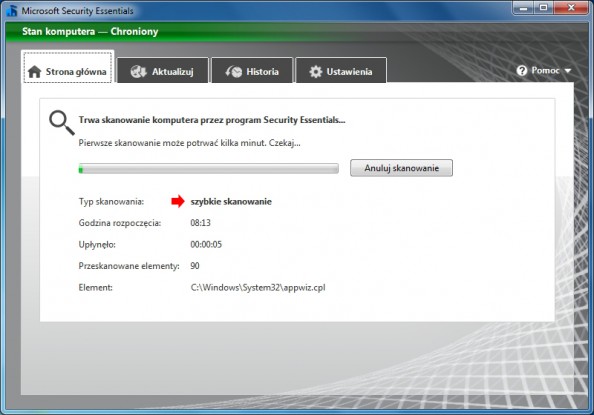

Proces skanowania komputera przez program Security Essentials może potrwać od kilku sekund do kilkunastu minut.

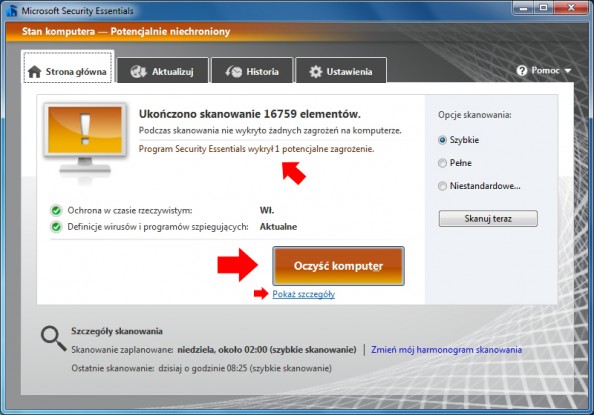

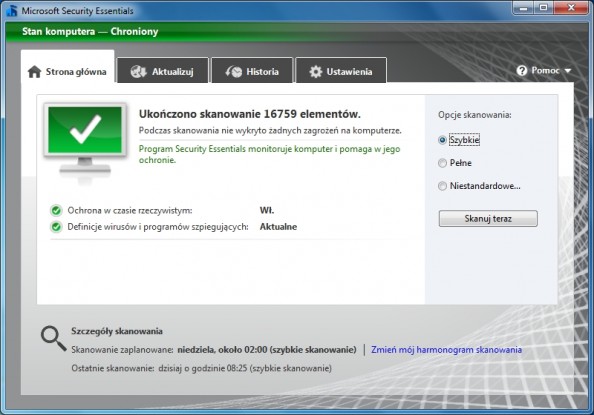

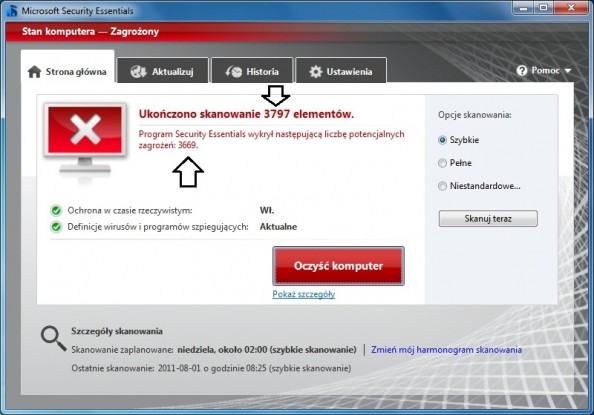

Po kilkunastu sekundach/minutach MSE zakończy skanowanie o czym zostaniemy poinformowani w stosownym komunikacie. Jeśli zostały wykryte jakieś potencjalne zagrożenia, z tego miejsca możemy oczyścić komputer lub zobaczyć szczegóły dotyczące wykrytych zagrożeń.

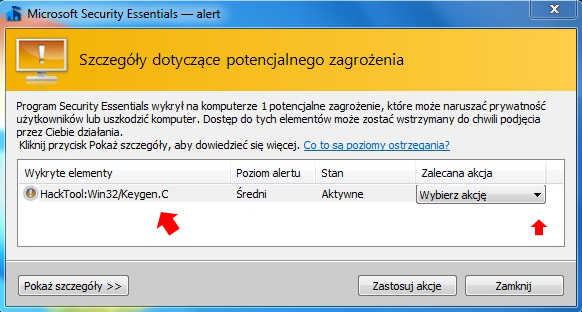

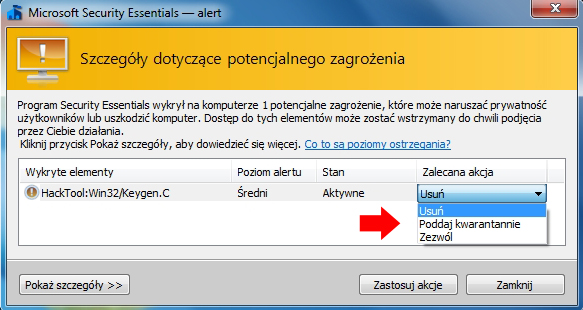

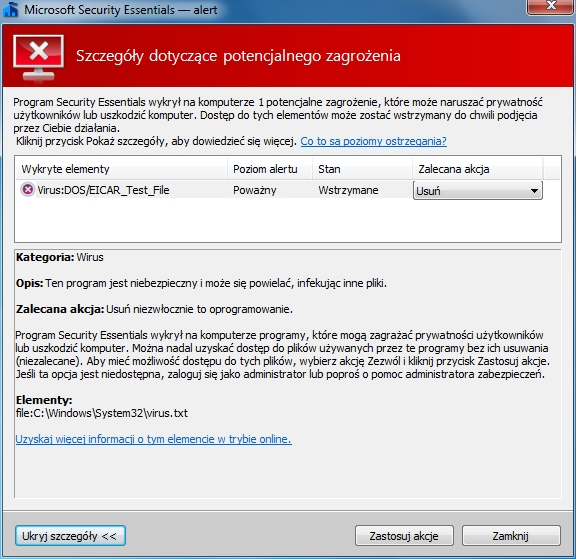

Za pomocą okna alertu dowiemy się jakie potencjalne zagrożenia (wirusy) zostały wykryte na komputerze.

Wybierając zakładkę Zalecana akcja decydujemy o tym co dalej będzie się działo z potencjalnym zagrożeniem.

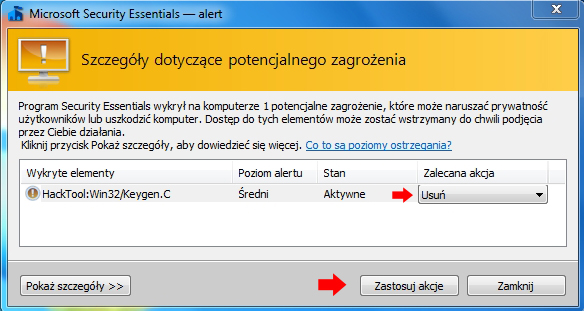

Klikamy opcję usuń a następnie Zastosuj akcję w celu pozbycia się potencjalnego zagrożenia.

Zagrożenie zostało pomyślnie usunięte o czym informuje nas chociażby zmiana koloru programu na zielony.

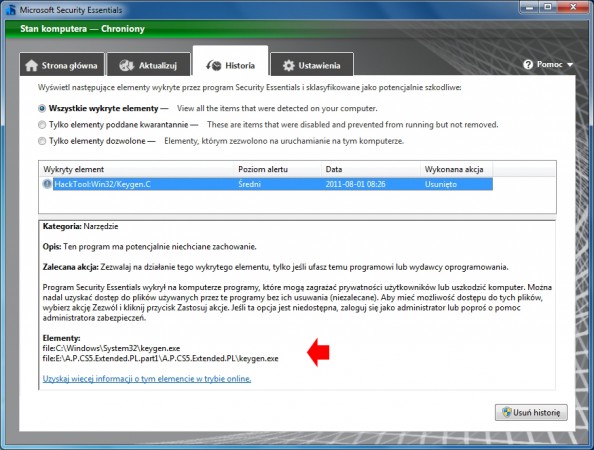

Za pomocą zakładki Historia możemy wyświetlić wszystkie wykryte elementy przez program Security Essentials sklasyfikowane jako potencjalnie szkodliwe.

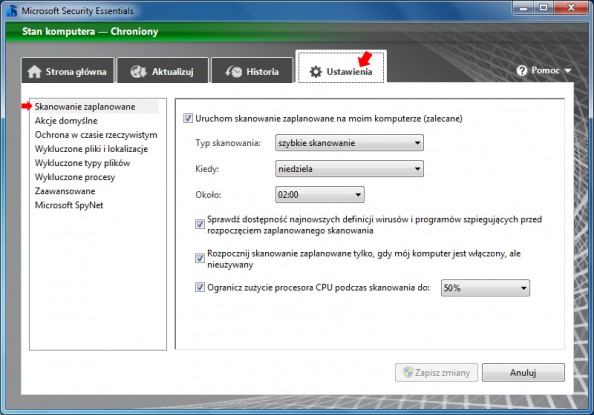

Zakładka Ustawienia umożliwia nam podstawową konfigurację programu. W zakładce Skanowanie zaplanowane możemy zdefiniować typ skanowania, w jaki dzień ma się odbyć oraz o której godzinie. Dodatkowo podczas zaplanowanego skanowania możemy ustawić możliwość sprawdzenia dostępności najnowszych definicji wirusów i programów szpiegujących przed rozpoczęciem zaplanowanego skanowania.

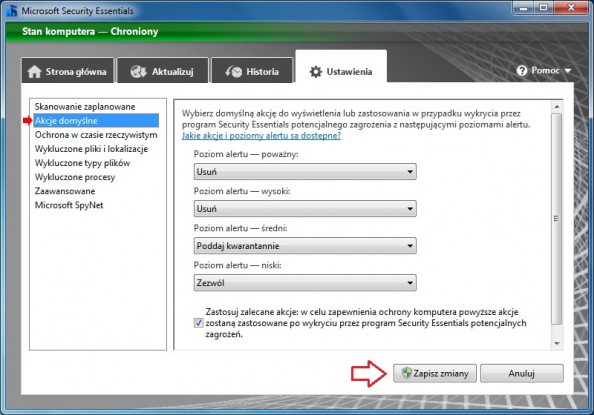

Zakładka Akcje domyślne pozwala na wybór domyślnej akcji do wyświetlenia lub zastosowania w przypadku wykrycia przez program Security Essentials potencjalnego zagrożenia z następującymi poziomami alertu. Do wyboru mamy następujące akcje: Usuń, Poddaj kwarantannie oraz Zezwól. Akcje zostaną zastosowane automatycznie po wykryciu potencjalnego zagrożenia. Po wyborze poziomów i akcji klikamy Zastosuj.

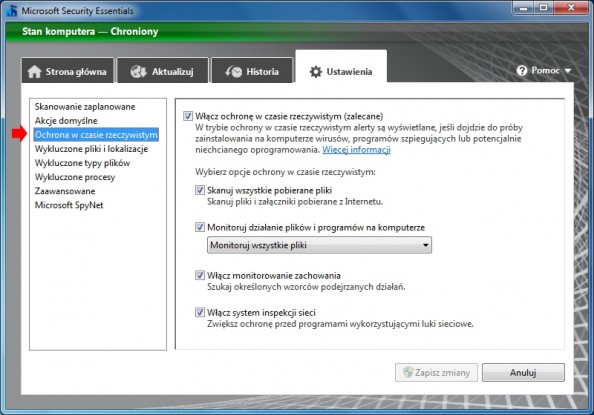

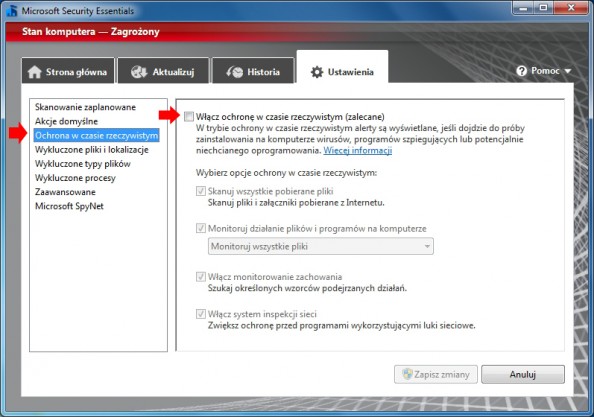

Zakładka Ochrona w czasie rzeczywistym pozwala na bieżąco monitorować stan komputera. Alerty są wyświetlane automatycznie, jeśli tylko dojdzie do próby zainstalowania niechcianego oprogramowania lub zainfekowania komputera przez wirus lub oprogramowanie szpiegujące.

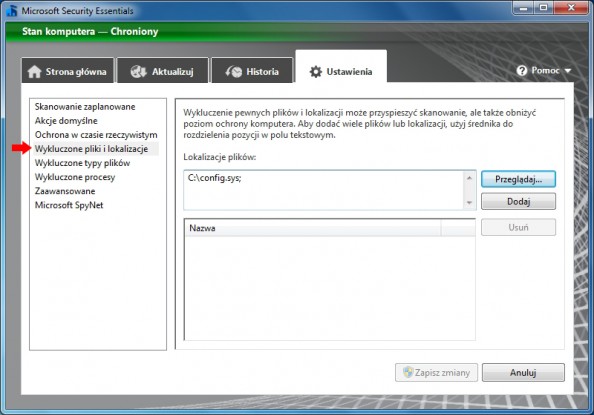

Wykluczenie pewnych plików i lokalizacji może przyspieszyć skanowanie, ale także obniżyć poziom ochrony komputera. Wykluczeń dokonujemy za pomocą zakładki Wykluczone pliki i lokalizacje.

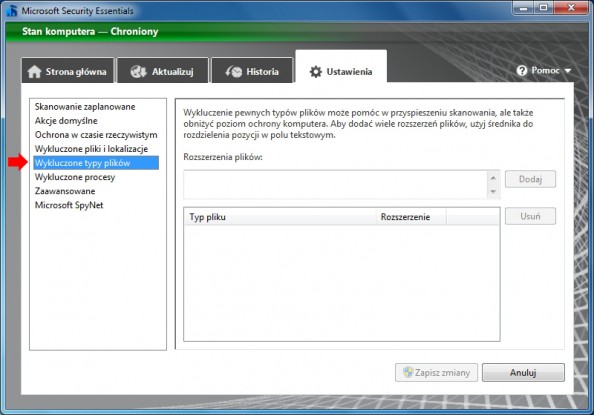

Wykluczenie pewnych typów plików np zip, rar może przyspieszyć skanowanie, ale także obniżyć poziom ochrony komputera. Wykluczeń typów plików dokonujemy za pomocą zakładki Wykluczone typy plików.

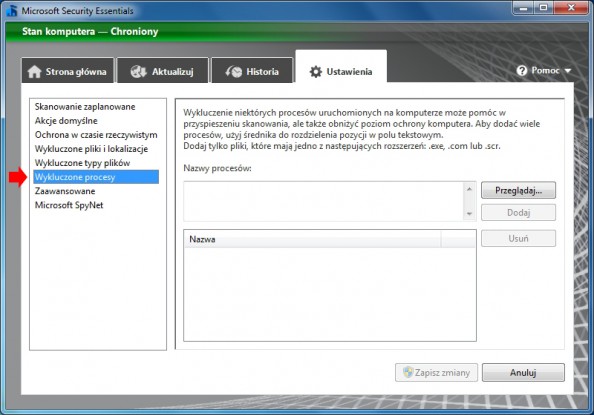

Wykluczenie niektórych procesów uruchomionych na komputerze może pomóc w przyspieszeniu skanowania, ale także obniżyć poziom ochrony komputera. Za pomocą zakładki Wykluczone procesy wykluczyć z procesu skanowania możemy tylko pliki z rozszerzeniem .exe, .com, .scr

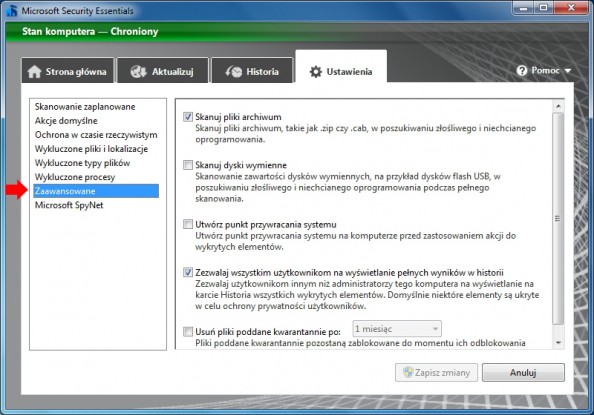

Za pomocą zakładki Zaawansowane możemy zdefiniować możliwość skanowania plików archiwum np .zip czy .cab, skanowanie dysków wymiennych, na przykład dysków przenośnych USB, utworzyć punkt przywracania systemu przed zastosowaniem akcji do wykrytych elementów, na przykład ich usunięcia, co pozwoli na sprawne ich przywrócenie na wypadek uszkodzenia systemu po ich skasowaniu.

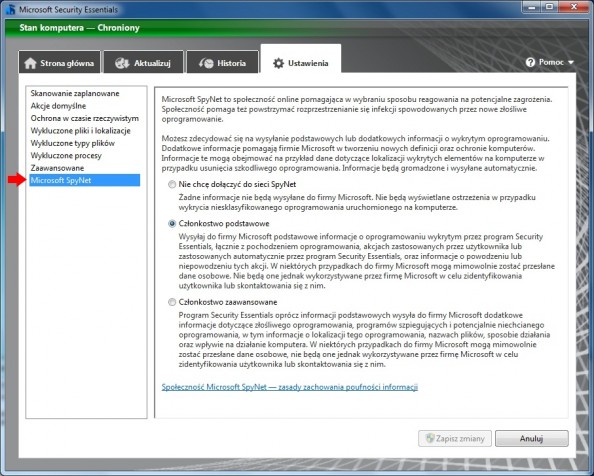

Microsoft SypNet to nic innego jak społeczność online pomagająca w wybraniu sposobów reagowania na potencjalne zagrożenia. Społeczność pomoaga też powstrzymać rozprzestrzenianie się infekci spowodowanych przez złośliwe oprogramowanie.

Możesz zdecydować się na wysyłanie podstawowych lub dodatkowych informacji o wykrytym oprogramowaniu. Dodatkowe informacje pomagają firmie Microsoft w tworzeniu nowych definicji oraz ochronie komputerów. Informacje te mogą obejmować na przykład dane dotyczące lokalizacji wykrytych elementów na komputerze w przypadku usunięcie szkodliwego oprogramowania.

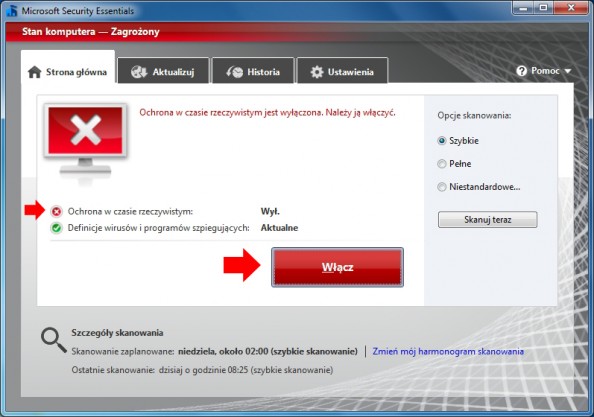

W tym miejscu warto dodać, że wyłączenie niektórych ustawień, na przykład ochrony w czasie rzeczywistym obniży poziom ochrony naszego komputera o czym zostaniemy zaalarmowani zmianą koloru programu z zielonego na czerwony oraz wyświetlenie komunikatu o zmianie stanu komputera na zagrożony.

Klikając na zakładkę Strona główna możemy dowiedzieć się jaka funkcja została wyłączona i wymusić jej włączenie za pomocą przycisku Włącz.

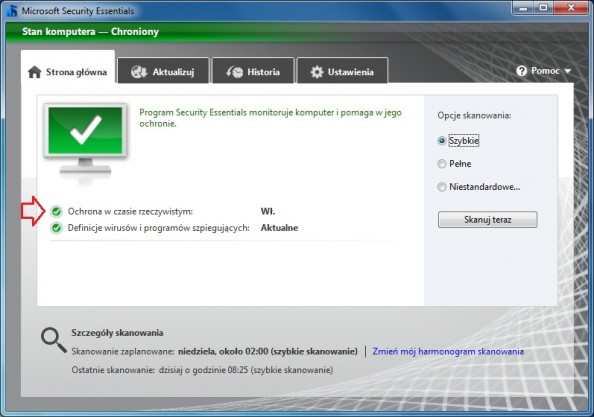

Uruchomienie wyłączonej usługi przebiegło pomyślnie.

Baza wirusów offline

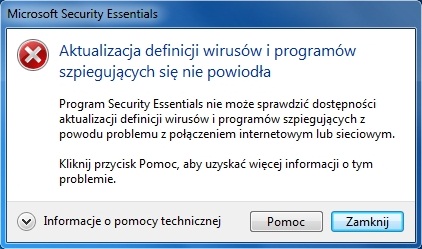

Może zdarzyć się, że nasz komputer jest tak mocno zainfekowany, że aktualizacja online kończy się niepowodzeniem lub po prostu sprzęt nie jest podłączony do komputera o czym informuje nas poniższy komunikat.

W takim wypadku za pomocą innego komputera pobieramy jeden z poniższych plików i aktualizację przeprowadzamy ręcznie.

Aby pobrać plik dla wersji 32-bitowej systemu Windows, kliknij poniższe łącze:

Baza virusów offline dla Microsoft Security Essentials x86

Aby pobrać plik dla wersji 64-bitowej systemu Windows, kliknij poniższe łącze:

Baza virusów offline dla Microsoft Security Essentials x64

Virus do testów

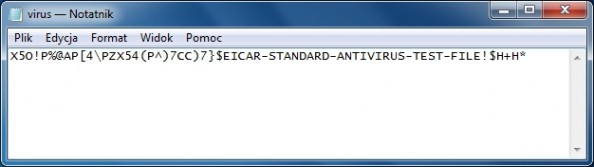

Kod wirusa Eicar służący do testowania programów antywirusowych.

X5O!P%@AP[4\PZX54(P^)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*

Ciąg znaków kopiujemy i wklejamy do notatnika. Następnie zapisujemy np. do C:\Windows\System32

Testowy wirus nie robi niczego złego, jest to po prostu ciąg znaków, który wykryty przez program antywirusowy spowoduje wyskoczenie okienka z komunikatem w stylu “Masz wirusa!”.

Oprogramowanie antywirusowe wykrywa go jako wirus, ale nie jest to wirus. Takie “wirusy” testowe służą do zaspokojenia ciekawości użytkowników, którzy nie posiadają “żywych próbek” wirusa, ale chcą sprawdzić reakcję oprogramowania antywirusowego na pojawienie się wirusa

Testowanie Antywirusów

Aby przetestować swój program antywirusowy, spróbuj ściągnąć poniższe pliki. Jeśli twój antywirus chroni cię przed danym typem ataku, zobaczysz alert.

Sprawdź, czy Twój antywirus wykrywa wirusy ściągane z internetu po protokole HTTP

- eicar.com

- eicar.com.txt (rozszerzenie zmienione na niegroźne)

- eicar_com.zip (wirus spakowany)

- eicarcom2.zip (wirus podwójnie spakowany)

Sprawdź, czy Twój antywirus wykrywa wirusy ściągane po protokole HTTPS

- eicar.com

- eicar.com.txt (rozszerzenie zmienione na niegroźne)

- eicar_com.zip (wirus spakowany)

- eicarcom2.zip (wirus podwójnie spakowany)

Sprawdź, czy Twój antywirus wykrywa wirusy ściągane z serwerów FTP

Jeśli chcecie ostrzej potraktować programy antywirusowe, polecam paczkę zawierająca 3797 robaków.

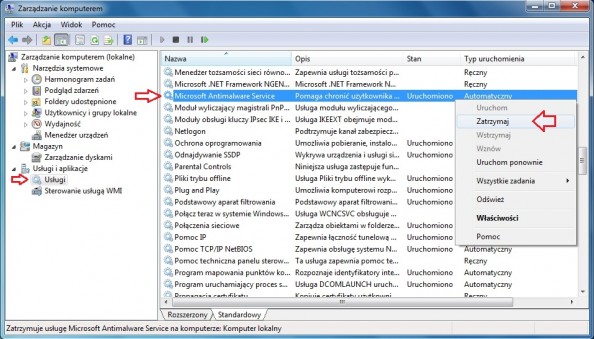

Przed pobraniem paczki zaleca się tymczasowe wyłączenie usługi Microsoft Antimalware Service

Zgodnie z postanowieniami licencyjnymi dotyczącymi oprogramowania Microsoft Security Essentials, programu nie można używać na komputerach należących do instytucji rządowych lub edukacyjnych. W małych firmach można dokonać instalacji i korzystać z oprogramowania na maksymalnie 10 komputerach.

Od roku 2005 zawodowo związany z branżą informatyczną. Wieloletnie doświadczenie zaowocowało uzyskaniem prestiżowego, międzynarodowego tytułu MVP (Most Valuable Professional) nadanego przez firmę Microsoft. W wolnych chwilach prowadzi blog oraz nagrywa, montuje i publikuje kursy instruktażowe na kanale YouTube.